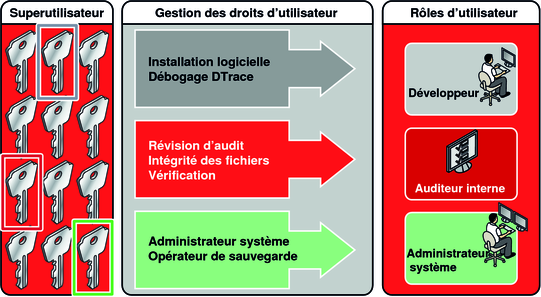

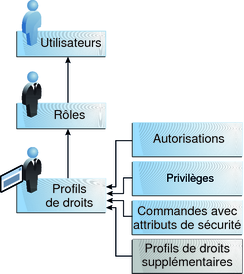

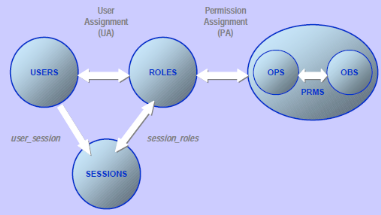

Contrôle d'accès basé sur les rôles (présentation) - Administration d'Oracle Solaris 11.1 : Services de sécurité

Contrôle d'accès basé sur les rôles (présentation) - Administration d'Oracle Solaris 11.1 : Services de sécurité

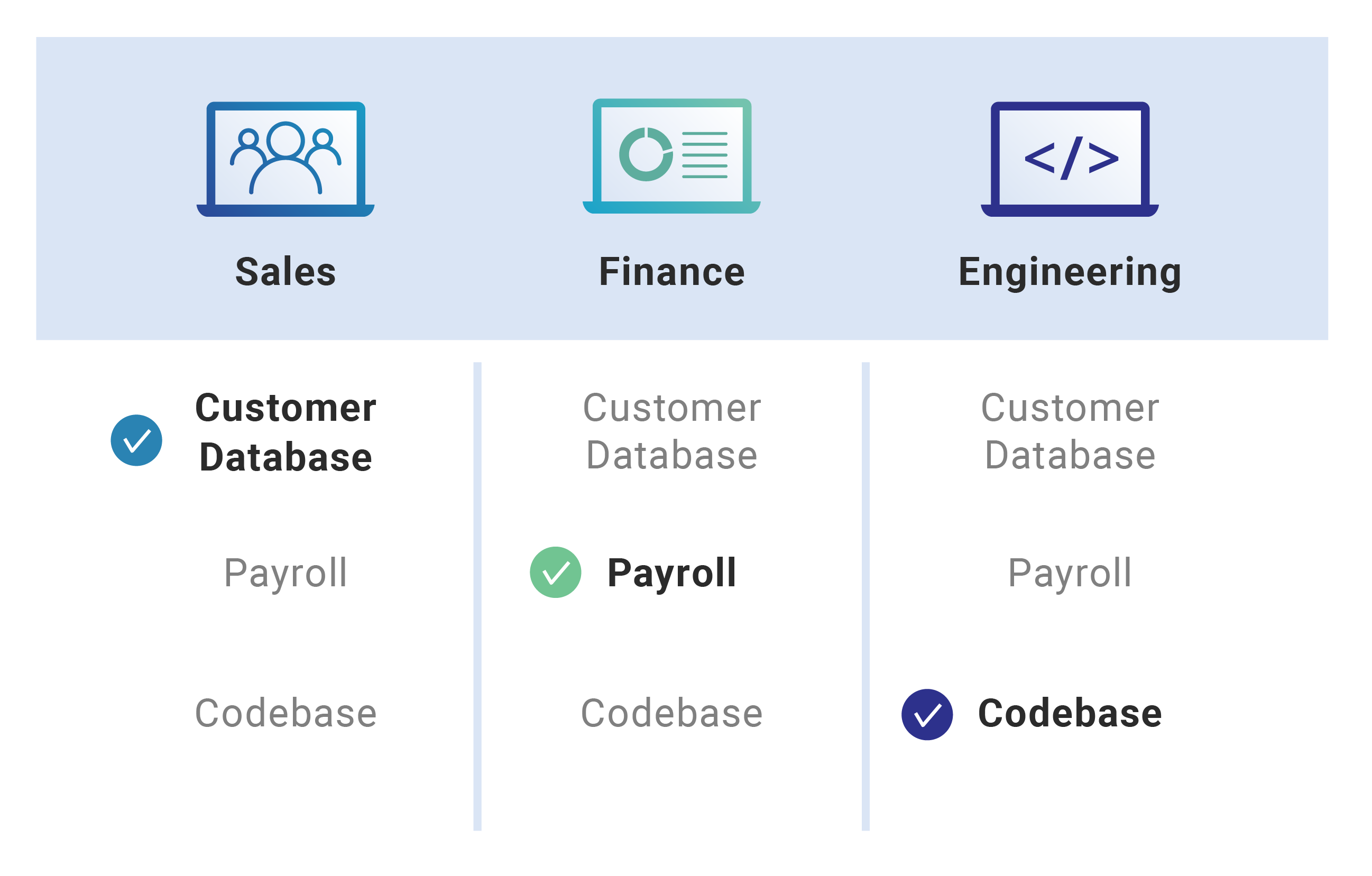

Contrôle d'accès basé sur les rôles (RBAC) et Contrôle d'accès basé sur les attributs (ABAC) : Quelle est la différence ? | Ping Identity

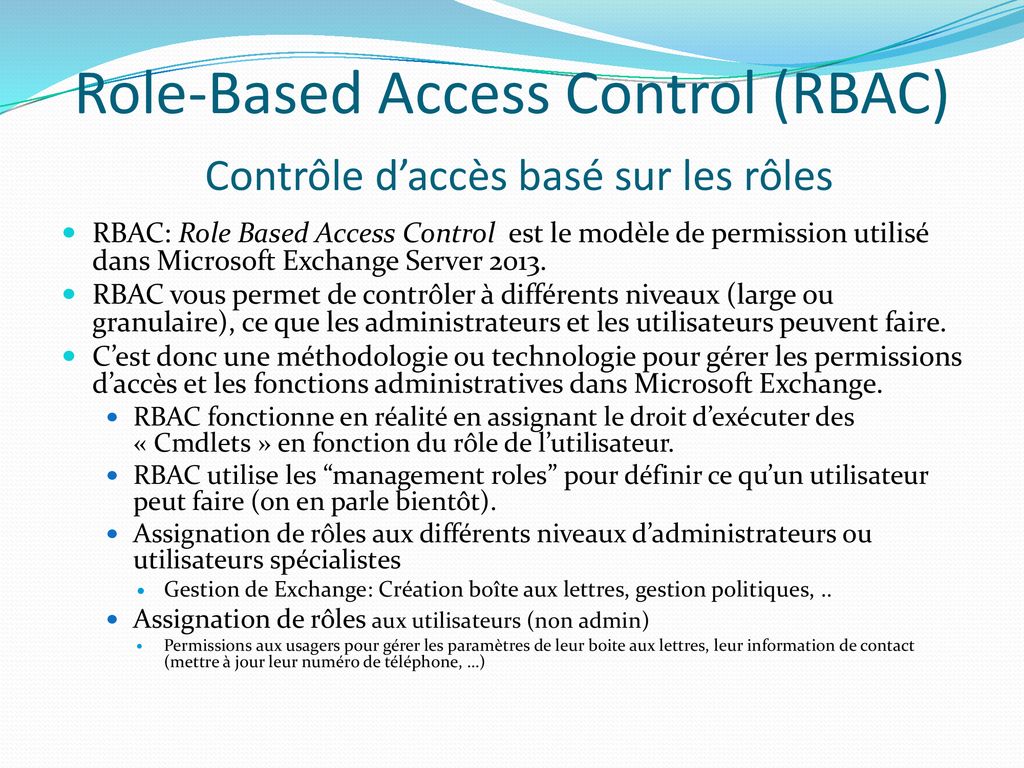

Comprendre le contrôle d'accès basé sur les rôles (RBAC) - Tutoriel vidéo Azure | LinkedIn Learning, anciennement Lynda.com

RBAC – Contrôle d'accès basé sur les rôles : qu'est-ce-que c'est ? À quoi ça sert ? - Archives Factory %Titre %Page %Separateur %Titre du site

Contrôle Daccès Basé Sur Les Rôles Concept Bleu Clair Icône Réseau Rôle Plat Vecteur PNG , Réseau, Appartement, Rôle PNG et vecteur pour téléchargement gratuit

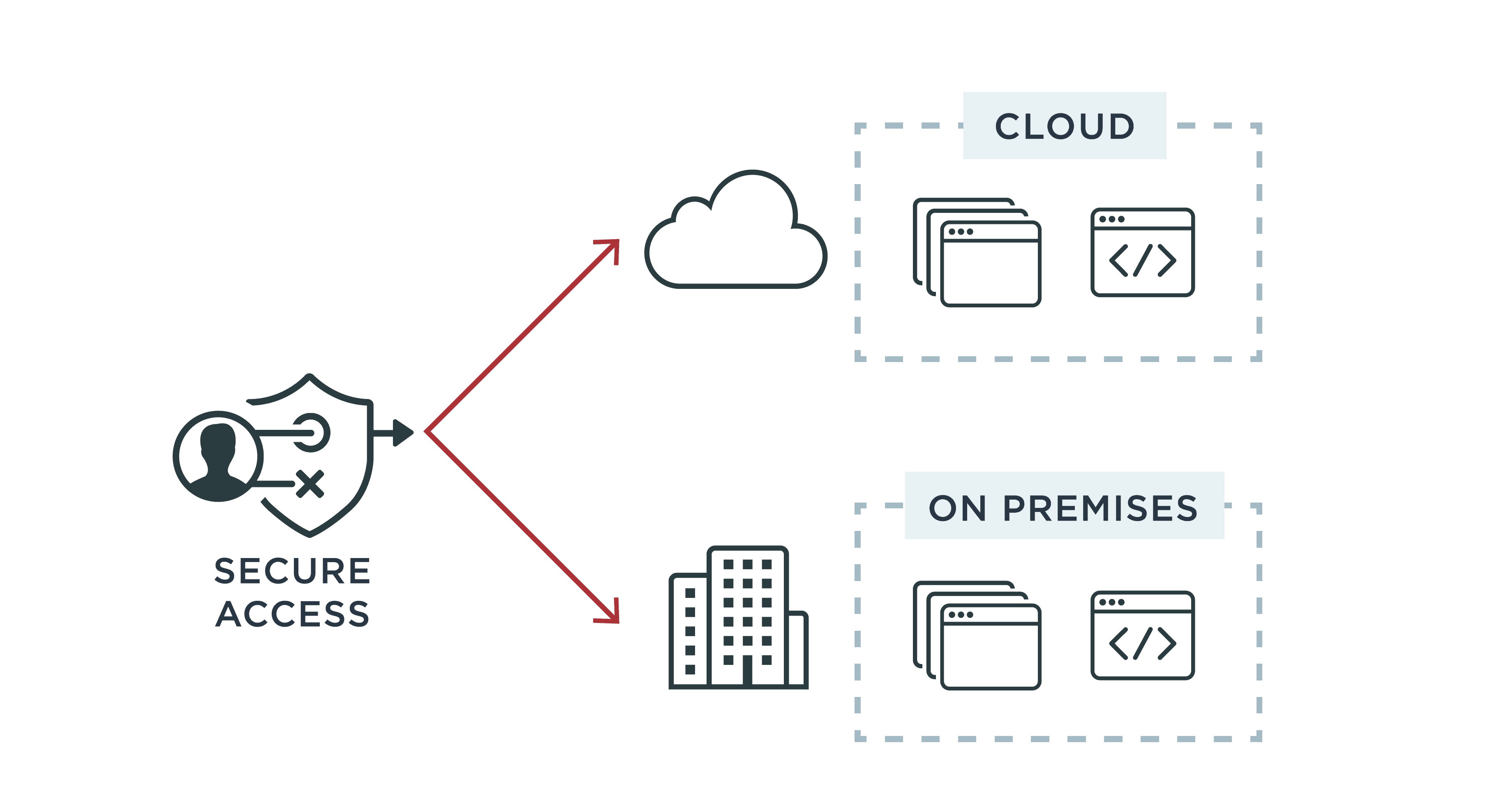

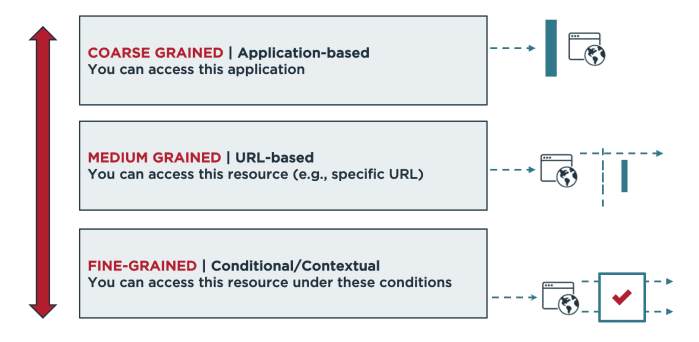

Contrôle d'accès basé sur les rôles (RBAC) et Contrôle d'accès basé sur les attributs (ABAC) : Quelle est la différence ? | Ping Identity

.jpg)