Chapitre XI - Le problème de la liberté de l'individu chez Rousseau : ontologie et programme politique | Cairn.info

CAMLearn: Une Architecture de Système de Recommandation Sémantique Sensible au Contexte. Application au Domaine du M-Learning. (CAMLearn: A Context-Aware Mobile Learning Recommender System. Application to M-Learning Domain) | Semantic Scholar

ISO/IEC 15944-20:2015(en), Information technology — Business operational view — Part 20: Linking business operational view to functional service view

PDF) Analyse de la sécurité et de la protection de la vie privée des systèmes de gestion d'identités

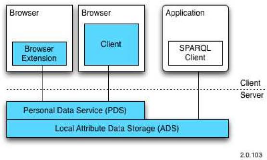

Memoire Online - La protection de la vie privée dans un système de gestion d'identité - Bahmed et Hassane Boumriga

Taxonomie des modèles d'attaque de la vie privée Le modèle d'attaque... | Download Scientific Diagram

INTEROPÉRABILITÉ SÉMANTIQUE ET SÉCURITÉ DANS L'INTERNET DES OBJETS : APPLICATION À LA SURVEILLANCE ENVIRONNEMENTALE ET AU SUIVI DES PERSONNES EN PERTES D'AUTONOMIE | Mounir Hemam | 1 updates | 1 publications | Research Project

ISO/IEC 15944-8:2012(en), Information technology — Business Operational View — Part 8: Identification of privacy protection requirements as external constraints on business transactions

The Use of Legal Ontologies in the Development of a System for Continuous Assurance of Privacy Policy Compliance * Bonnie W. Morris, Ph.D. CPA Division. - ppt download

PDF) Multi-viewpoint ontological representation of composite concepts: A description logics-based approach

![PDF] A Meta-model for Inferring Inter-theory Relationships of Causal Theories | Semantic Scholar PDF] A Meta-model for Inferring Inter-theory Relationships of Causal Theories | Semantic Scholar](https://d3i71xaburhd42.cloudfront.net/a06c9092b46c815805b80c2a42cc192a6a367475/2-Table1-1.png)

![PDF] A Meta-model for Inferring Inter-theory Relationships of Causal Theories | Semantic Scholar PDF] A Meta-model for Inferring Inter-theory Relationships of Causal Theories | Semantic Scholar](https://d3i71xaburhd42.cloudfront.net/a06c9092b46c815805b80c2a42cc192a6a367475/6-Figure10-1.png)

![PDF] A Meta-model for Inferring Inter-theory Relationships of Causal Theories | Semantic Scholar PDF] A Meta-model for Inferring Inter-theory Relationships of Causal Theories | Semantic Scholar](https://d3i71xaburhd42.cloudfront.net/a06c9092b46c815805b80c2a42cc192a6a367475/6-Figure9-1.png)